Creación de una conexión SSH con Amazon EC2 Instance Connect

Cuando ejecuta instancias de Amazon EC2, necesita administrarlas. El método tradicional para gestionar máquinas Linux remotas consiste en conectarse a Linux mediante SSH y ejecutar los comandos necesarios, editar archivos de configuración, etc. Los usuarios pueden iniciar sesión en Linux a través de SSH utilizando un nombre de usuario y una contraseña o utilizando un nombre de usuario y una clave de seguridad. Sin embargo, para conectarse a instancias EC2 a través de SSH, los usuarios sólo pueden utilizar un nombre de usuario y una clave de seguridad. Esta política se establece en AWS EC2 para mejorar la seguridad. Esta entrada de blog explica cómo conectarse a instancias de AWS que ejecutan Linux a través de SSH desde máquinas que ejecutan Windows y Linux.

Descargar una clave de AWS

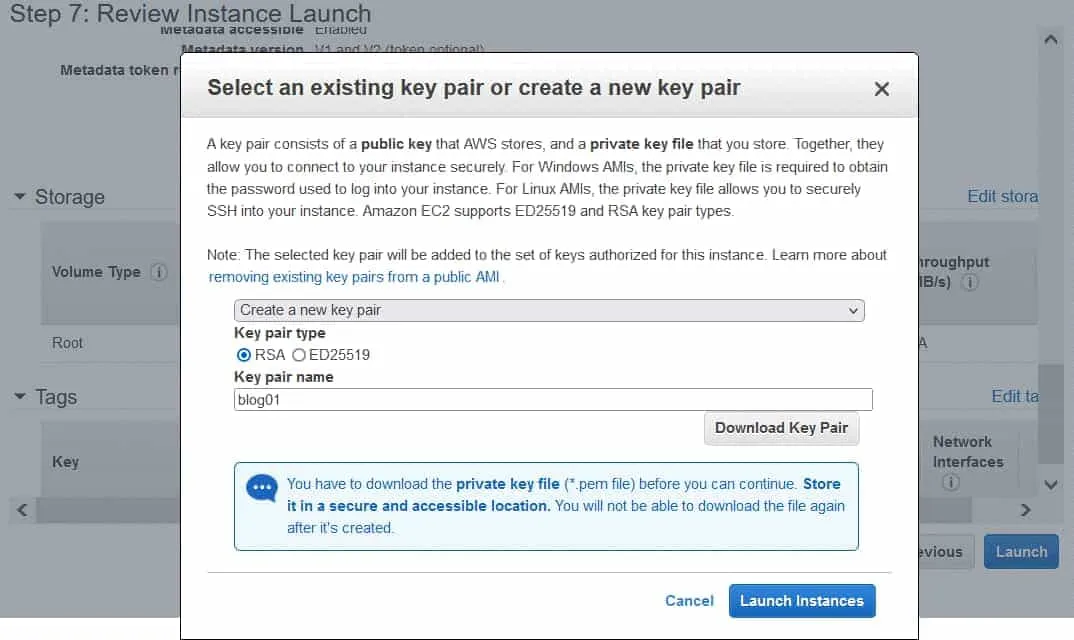

Al crear una nueva instancia EC2 mediante el asistente de la consola de administración de AWS, se genera un par de claves al final del proceso de creación de la instancia EC2. Un par de claves está formado por una clave privada y una clave pública. Secure Shell (SSH) es el protocolo de cifrado, y el par de claves se utiliza para cifrar asimétricamente la conexión. Se puede generar una clave pública utilizando la clave privada. Cuando se genera un par de claves para una instancia de Amazon EC2, la clave pública se guarda en la configuración de Linux instalada en la instancia de EC2, y el usuario descarga la clave privada.

Debe descargar la clave privada en el último paso del proceso de creación de la instancia de Amazon EC2 y guardar la clave en un lugar seguro. La instancia EC2 no se creará hasta que descargue la clave privada. La clave privada se proporciona en un archivo PEM. Tenga en cuenta que esta es su única oportunidad de descargar la clave para la instancia AWS EC2 actual.

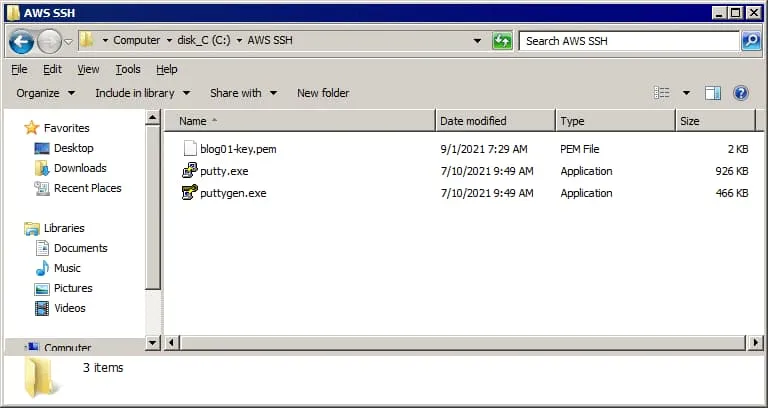

Descargo la clave privada y la guardo como archivo blog01-key.pem.

Conectarse a la instancia EC2 mediante SSH Usando PuTTY

PuTTY es un cliente SSH gratuito que puedes instalar en Windows. Debe convertir el archivo PEM descargado a un formato de archivo PPK, que es compatible con PuTTY, antes de poder conectarse a AWS a través de SSH. Por este motivo, debe utilizar la utilidad PuTTY Key Generator (PuTTYgen), que se instala con PuTTY desde un único archivo de instalación. También puede descargar puttygen.exe manualmente. PuTTYgen se utiliza para generar claves RSA y DSA.

Como resultado, tengo tres archivos en la máquina Windows desde la que me voy a conectar a las instancias EC2:

blog01-key.pem

putty.exe

puttygen.exe

Estos archivos se encuentran en«C:\AWS SSH\» en este ejemplo.

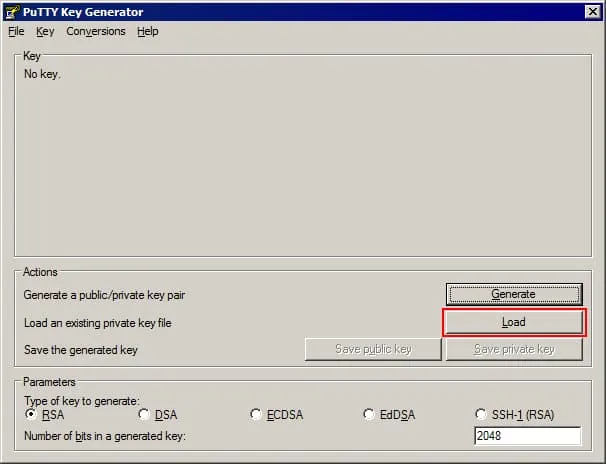

Abra el generador de claves PuTTY (PuTTYgen) haciendo clic en el archivo puttygen.exe o en un acceso directo a este archivo.

Haga clic en Cargar en la ventana PuTTYgen.

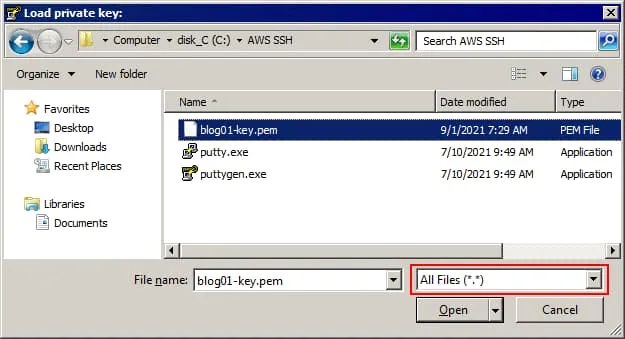

Haga clic en Seleccionar todos los archivos(*.*) y busque el archivo PEM. Seleccionamos«C:\AWS SSH\blog01-key.pem«. A continuación, haz clic en Abrir.

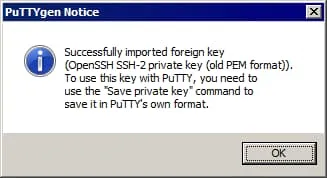

Lea el aviso que aparece y pulse OK.

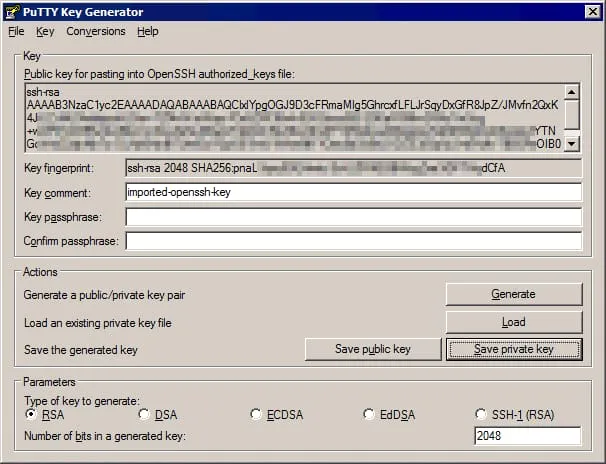

Ahora puedes ver la cadena de tu clave pública en la ventana de PuTTYgen. Utilice la configuración que se muestra en la siguiente captura de pantalla.

Tipo de clave a generar: RSA

Número de bits de una clave generada: 2048 bits

Haga clic en Guardar clave privada.

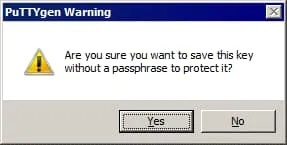

¿Está seguro de que desea guardar esta clave sin una frase de contraseña para protegerla?

Pulsa Sí si estás de acuerdo. Si no estás de acuerdo, vuelve atrás y protege la clave con una frase de contraseña.

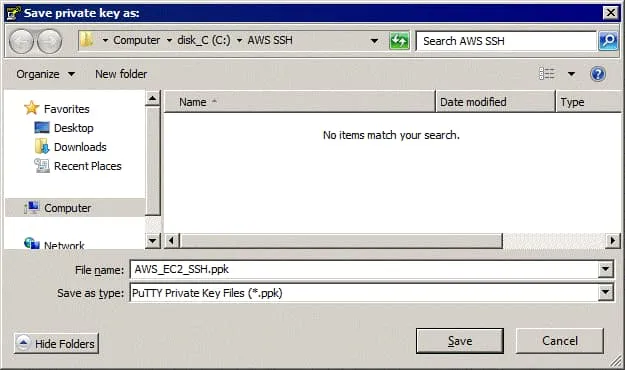

Guarde la clave privada en un lugar seguro. Guardo la clave como«C:\AWS SSH\AWS EC2 SSH.ppk«. Pulsa Guardar.

Hómo acceder mediante SSH a una instancia EC2 desde Windows

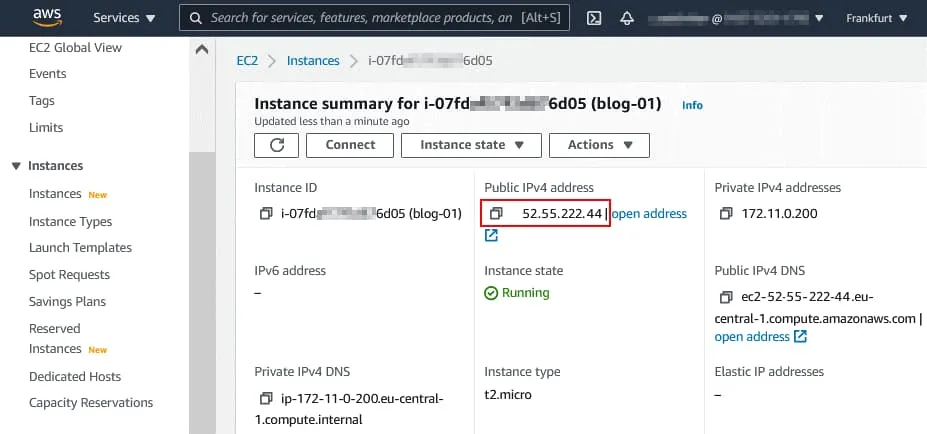

Compruebe la dirección IP pública de su instancia AWS EC2. La instancia debe estar en estado de ejecución para tener una dirección IP pública. En mi caso, la dirección IP pública es 52.55.222.44. Usaré esta dirección IP para conectarme a AWS vía SSH.

Abra PuTTY en Windows. Ejecute putty.exe o el acceso directo correspondiente.

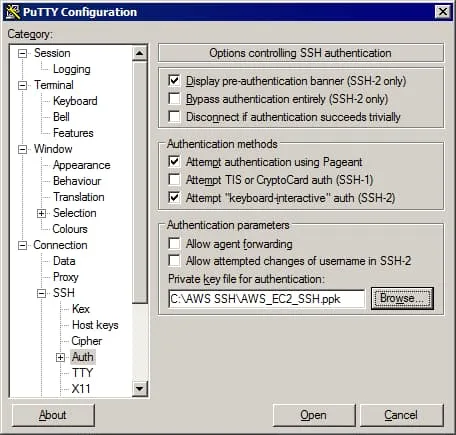

Vaya a SSH > Auth.

Haga clic en Examinar y seleccione el archivo PPK (la clave privada). Selecciono el archivo«C:\AWS SSH\AWS EC2 SSH.ppk» generado anteriormente en PuTTYgen.

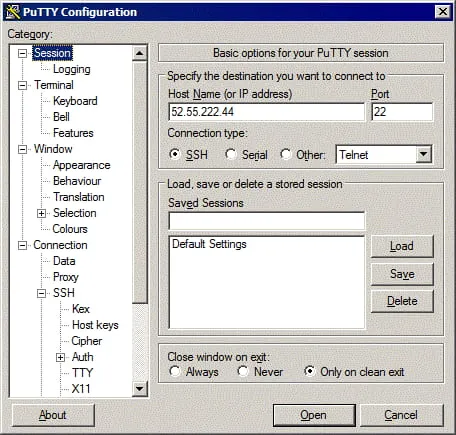

Vuelva a la pantalla Sesión en PuTTY e introduzca la dirección IP pública de su instancia EC2 en el Nombre de host (o dirección IP). Asegúrese de que el tipo de conexión es SSH. Introduzco 52.55.222.44, que es la dirección IP de mi instancia EC2 copiada de la consola de gestión de EC2. Se selecciona el puerto TCP 22. Hit Open.

Se muestra la alerta de seguridad. Lea el mensaje y pulse Aceptar para continuar y conectarse a la instancia EC2. Este cuadro de diálogo aparece cuando se conecta por primera vez a una máquina remota determinada. La huella digital mostrada en el mensaje debe coincidir con la huella digital de la instancia EC2.

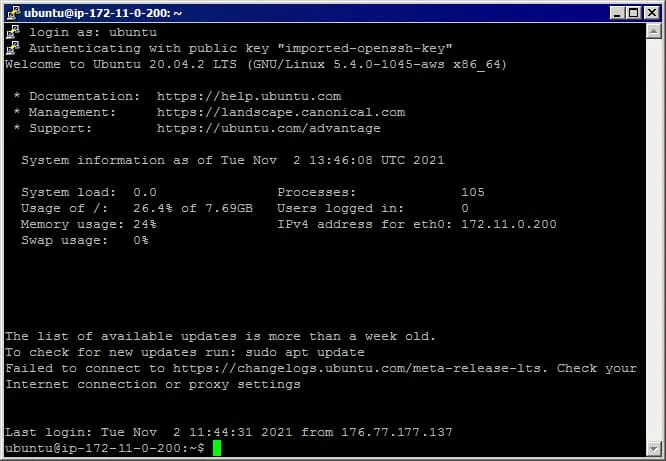

Introduzca el nombre de usuario en la ventana de la consola. Como utilizo Ubuntu Linux en mi instancia EC2, utilizo ubuntu, que es el nombre de usuario por defecto configurado para esta instancia desplegada desde la Imagen de Máquina de Amazon (AMI) apropiada.

Nombres de usuario predeterminados para diferentes tipos de AMI de Linux en AWS:

- Amazon Linux 2 o la AMI de Amazon Linux: ec2-user

- CentOS: centos o ec2-user

- Debian: admin

- Fedora: fedora o ec2-user

- Red Hat Enterprise Linux (RHEL): ec2-user o root

- SUSE: ec2-usuario o root

- Ubuntu: ubuntu

- Oracle: ec2-usuario

- Bitnami: bitnami

Una vez que vea el símbolo del sistema de un shell Linux (bash en este caso), puede ejecutar comandos en la máquina Linux remota que se ejecuta en AWS. Esto significa que has establecido la configuración SSH de AWS EC2 adecuada en PuTTY.

Transferencia de archivos a través de SSH a instancias de Amazon EC2

He configurado el acceso remoto SSH de AWS a la instancia EC2, y ahora puedo conectarme a las instancias de AWS a través de SSH, ejecutar comandos, editar la configuración, etc. Sin embargo, también puede necesitar transferir archivos a través de SSH a instancias de AWS desde su máquina Windows o en la otra dirección. Existen protocolos de transferencia de archivos que funcionan sobre SSH para transferir archivos de forma segura de una máquina a otra, por ejemplo, el Protocolo Seguro de Transferencia de Archivos (SFTP) y el Protocolo de Copia Segura (SCP).

Para transferir archivos a través de SSH a instancias de AWS desde Windows, puede utilizar WinSCP, que es una herramienta gratuita para Windows. Tenga en cuenta que scp debe estar instalado en la máquina Linux remota que se ejecuta en AWS.

Una vez instalado WinSCP en la máquina Windows, ejecute la aplicación.

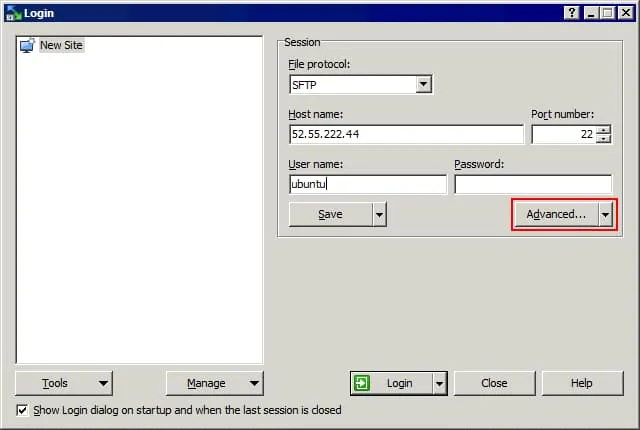

Seleccione SFTP como protocolo de archivos y, en el campo Nombre de host, introduzca la dirección IP pública de su instancia EC2 a la que desea conectarse mediante SSH para transferir archivos. Introduzca un nombre de usuario para su instancia EC2. En mi ejemplo utilizo 52.55.222.44 como dirección IP y ubuntu como nombre de usuario.

Haga clic en Avanzado en la ventana principal de WinSCP.

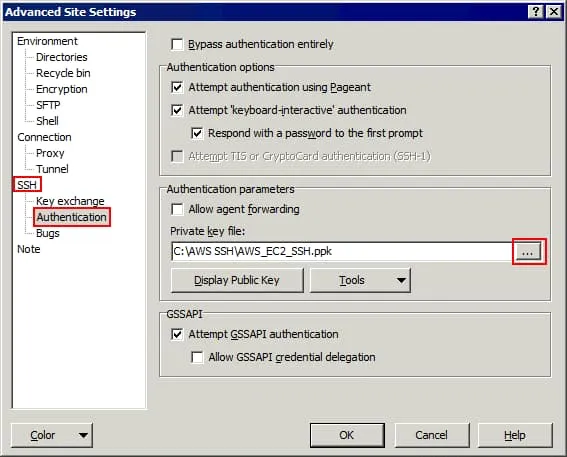

Vaya a Autenticación SSH > en la ventana de ajustes avanzados del sitio. Haga clic en … en la sección Parámetros de autenticación y seleccione la clave privada que generó previamente en PuTTYgen. En mi caso, selecciono«C:\AWS SSH\AWS EC2 SSH.ppk«. Pulse OK para guardar los ajustes y volver a la ventana principal de WinSCP.

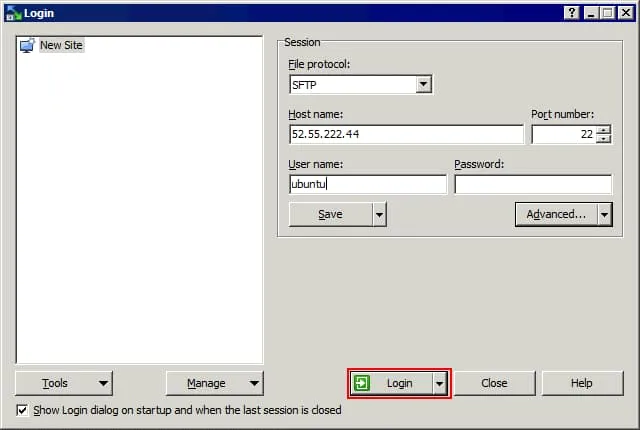

Haga clic en Iniciar sesión en la ventana principal de WinSCP.

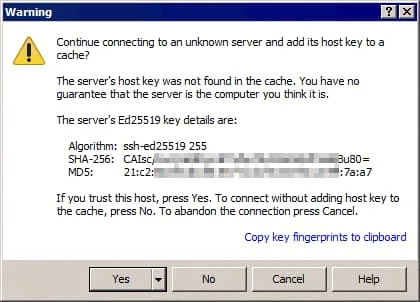

Aparece un mensaje de advertencia como cuando se conectó a la instancia EC2 desde PuTTY por primera vez. Pulsa Sí para continuar.

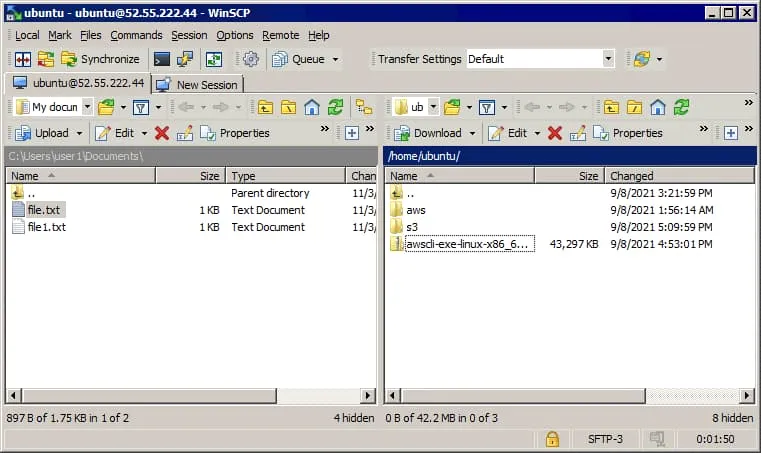

Si la configuración SSH de AWS EC2 es correcta, y ha establecido los parámetros de conexión SSH en WinSCP correctamente, podrá ver la ventana con dos paneles al estilo comandante. La carpeta de usuario de la máquina Windows local se muestra en el panel izquierdo, y la carpeta de inicio de usuario de Linux que se ejecuta en AWS se muestra en el panel derecho. Puedes arrastrar y soltar archivos de un panel a otro y copiar, renombrar o borrar archivos en las máquinas locales y remotas.

Conexión a AWS mediante SSH desde Linux

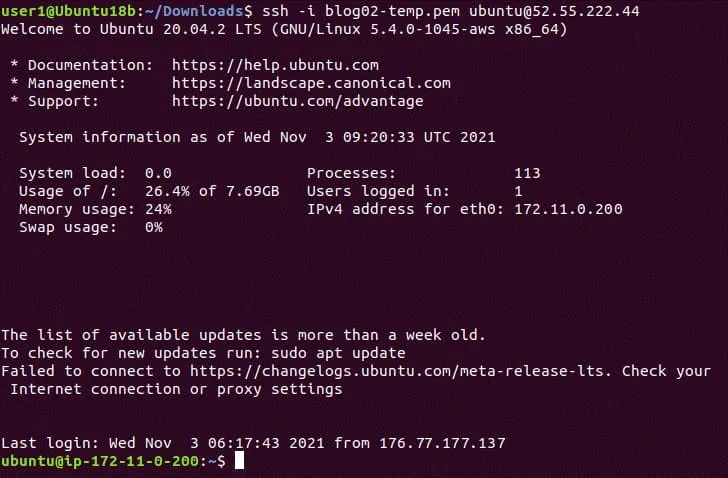

A diferencia de Windows, Linux tiene un cliente SSH nativo. En la consola de su máquina Linux local, utilice el comando como el siguiente para conectarse a las instancias AWS EC2 que ejecutan Linux a través de SSH:

ssh -i file_name.pem ubuntu@ip_address

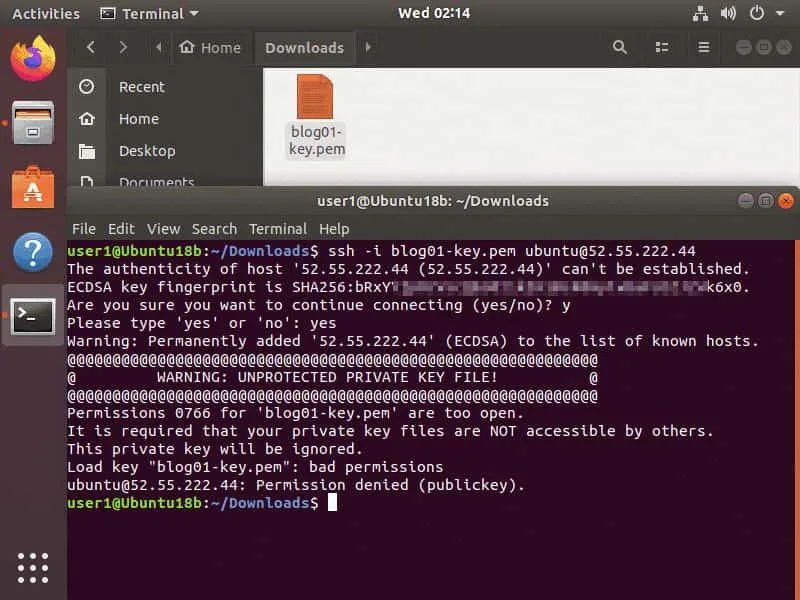

Vaya al directorio donde se encuentra su archivo .pem de clave privada en una máquina Linux. En este ejemplo, utilizo Ubuntu, y he descargado el archivo blog01-key.pem en ~/Downloads/.

cd ~/Downloads/

ssh -i blog01-key.pem ubuntu@52.55.222.44

Donde ubuntu es el nombre de usuario en la máquina Linux remota, y 52.55.222.44 es la dirección IP de la máquina Linux remota.

Si ejecuta este comando ahora, obtendrá el error

Advertencia: Archivo de clave privada desprotegido.

Los permisos para ‘blog01-key.pem’ son demasiado abiertos.

Se requiere que su clave privada no sea accesible por otros.

Esta clave privada será ignorada. Tecla de carga: permiso de pad.

Permiso denegado (clave pública).

Es necesario establecer permisos más bajos (más estrictos) por razones de seguridad.

chmod 400 ./blog-key.pem

Utilice 400 si las claves sólo las puede leer usted.

Utilice 600 si necesita que las claves puedan ser leídas y escritas por usted.

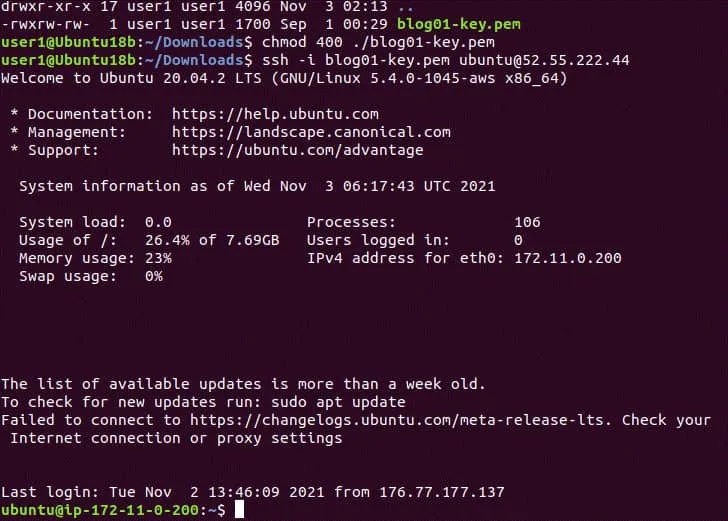

Ahora puedes conectarte a las instancias AWS EC2 vía SSH desde tu máquina Linux con el comando:

ssh -i blog01-key.pem ubuntu@52.55.222.44

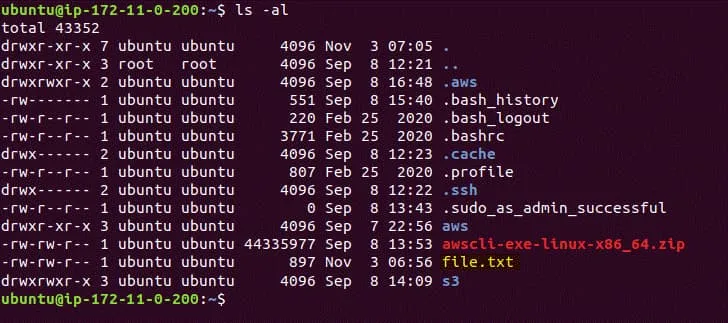

Ahora estoy conectado vía SSH a una instancia de Amazon EC2.

Transferencia de archivos a través de SSH a Amazon EC2 en Linux

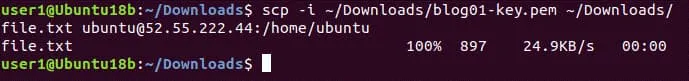

También puede transferir archivos mediante SSH a instancias de AWS utilizando SCP en Linux. Asegúrese de que ya ha establecido una conexión AWS SSH a la instancia Linux remota desde su máquina Linux local. A continuación, abra una nueva consola en su máquina Linux local y conéctese a la instancia EC2 utilizando el comando como:

scp -i /path/key_name.pem /path/file_name.txt user_name@ec2_instance_IP_address:/path_to_file

En mi ejemplo, uso el comando:

scp -i ~/Downloads/blog01-key.pem ~/Downloads/file.txt ubuntu@52.55.222.44:/home/ubuntu

La transferencia de archivos a través de SSH a la instancia de AWS se ha completado correctamente.

Para copiar un archivo en la dirección inversa (de Linux en AWS EC2 a su máquina Linux local), utilice el comando como:

scp -i /path/key_name.pem user_name@ec2_instance_IP_address:/path_to_file/my-file.txt path/my-file2.txt

En mi caso, uso el comando:

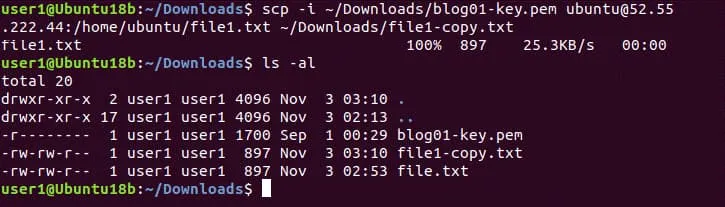

scp -i ~/Downloads/blog01-key.pem ubuntu@52.55.222.44:/home/ubuntu/file1.txt ~/Downloads/file1-copy.txt

Como puede ver en la captura de pantalla, el archivo se ha copiado correctamente. Puede copiar archivos importantes de una instancia de Amazon EC2 al equipo local necesario y hacer backup de los archivos. Haga backups de AWS EC2 con regularidad para evitar la pérdida de datos.

Cómo añadir una nueva clave a una instancia de AWS

Puede crear un par de claves adicional para una instancia EC2 existente para conectarse a instancias AWS a través de SSH después de crear la instancia AWS EC2. Puede que necesite hacer esto para proporcionar acceso SSH a la instancia EC2 para otros usuarios. Cuando creas que el usuario no necesita conectarse vía SSH a las instancias de AWS, puedes eliminar la clave pública de la máquina Linux que se ejecuta en AWS EC2 sin necesidad de volver a crear una nueva clave en lugar de la clave generada en el momento de la creación de la instancia.

Abra la consola de administración de EC2 en la consola de administración de AWS.

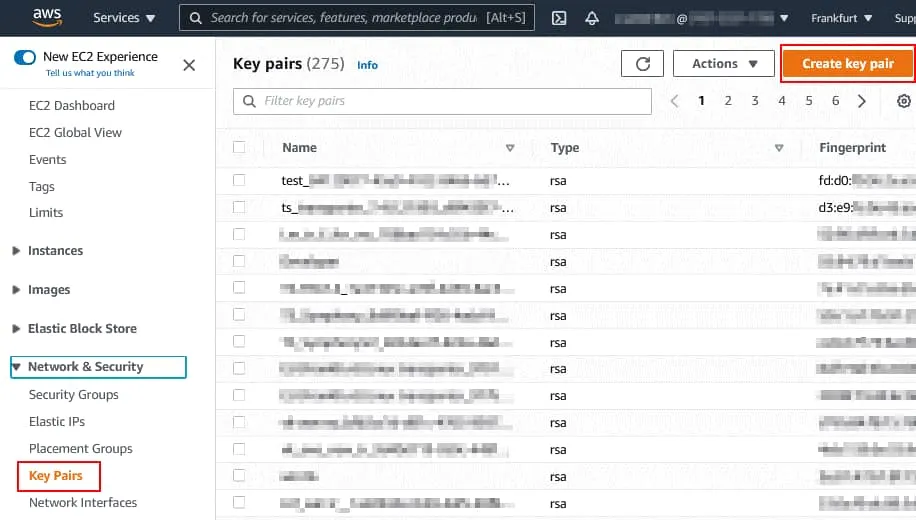

Vaya a Red & Seguridad en el panel de navegación y haga clic en Pares de claves.

En esta página se muestran todos los pares de claves existentes. Puede escribir una parte del nombre de un par de claves existente en el campo de búsqueda para encontrar el par de claves.

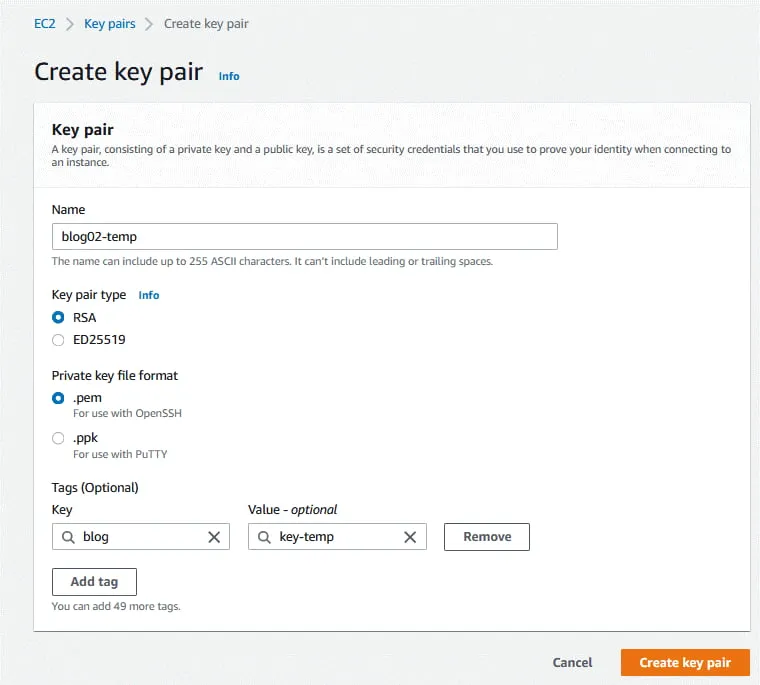

Haga clic en el botón Crear par de claves en la esquina superior derecha de la interfaz web para crear un nuevo par de claves para una instancia EC2 existente.

Seleccione .pem como formato de clave privada si necesita utilizar una clave en Linux con OpenSSH o seleccione .ppk si necesita utilizar la clave en Windows con PuTTY. Como voy a utilizar una máquina Linux local para conectarme a las instancias EC2 de AWS a través de SSH con una nueva clave, selecciono la opción de clave .pem. Puede añadir etiquetas si es necesario. Pulse Crear par de claves cuando esté listo para continuar.

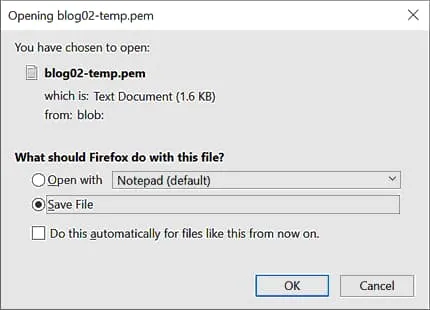

Guarde el archivo descargado en un lugar seguro. En mi caso, el nombre del archivo descargado es blog02-temp.pem y lo guardo en el directorio Descargas del directorio de usuario principal.

Recuperar una clave pública del nuevo par de claves

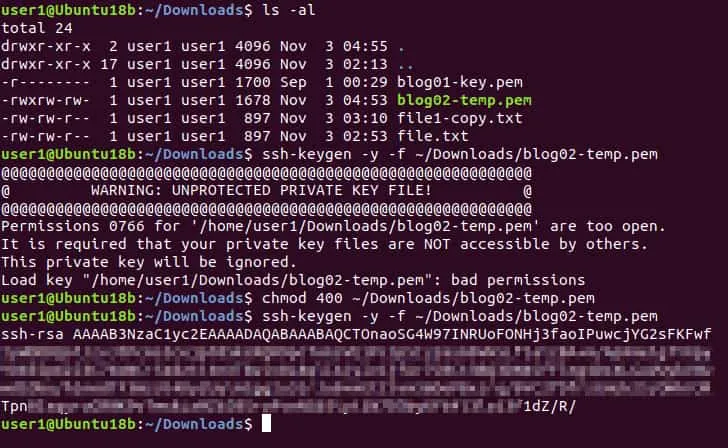

Hemos generado un nuevo par de claves en la interfaz web de la consola de administración de AWS. Ahora tenemos que generar una clave pública utilizando una clave privada del archivo .pem descargado.

Utilice el comando de este formato:

ssh-keygen -y -f /path_to_key_pair/my-key-pair.pem

En mi caso, el comando es:

ssh-keygen -y -f ~/Downloads/blog02-temp.pem

Si obtiene un error, configure los permisos correctos:

chmod 400 ~/Downloads/blog02-temp.pem

Si todo es correcto, se muestra una clave pública generada en la salida de la consola.

Copie la cadena de claves generada y guarde esta información en un lugar seguro. En este ejemplo, guardo la cadena de claves en un archivo de texto.

Copia la cadena de teclas en el portapapeles.

Conéctese a las instancias EC2 a través de SSH desde su máquina Linux local como se explica más arriba en este post.

Ahora estamos en /home/Ubuntu/.

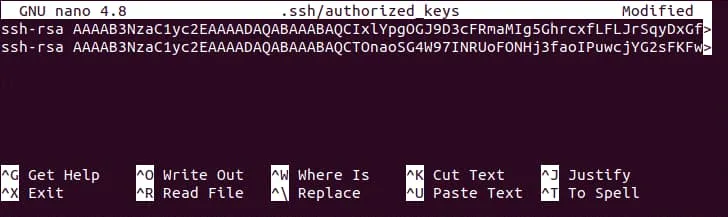

Abra el archivo de configuración donde se almacenan las claves públicas para acceder a la instancia EC2 a través de SSH con un editor de texto:

nano ~/.ssh/authorized_keys

La ruta completa a este fichero de configuración depende de la Imagen de Máquina de Amazon (AMI) Linux y puede ser:

/home/ubuntu/.ssh/authorized_keys

/home/ec2-user/.ssh/authorized_keys

/root/.ssh/authorized_keys

Pega tu clave del portapapeles en la segunda línea de este archivo de configuración.

Guarde los cambios y cierre el archivo.

No cierre la consola (terminal) con la sesión SSH actual que utiliza para conectarse a la instancia EC2 hasta que se asegure de que la segunda clave que ha añadido funciona. De lo contrario, puede perder la conexión SSH si la configuración es incorrecta sin la posibilidad de conectarse a las instancias de AWS a través de SSH. No te quedes fuera en caso de error.

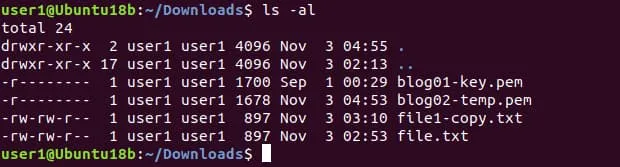

Abra otro terminal en su máquina Linux local e intente conectarse a la instancia utilizando una nueva clave. Voy al directorio donde se encuentran mis archivos de clave .pem.

cd ~/Downloads/

Conéctese a la instancia EC2 que ejecuta Linux en AWS desde su máquina Linux local en la nueva consola definiendo la nueva clave privada(blog02-temp.pem en este caso).

ssh -i blog02-temp.pem ubuntu@52.55.222.44

La conexión SSH de AWS se ha establecido correctamente con la nueva clave. Ahora puedes enviar la nueva clave(blog02-temp.pem) a un usuario que necesite establecer la conexión SSH de AWS. Cuando necesite deshabilitar el acceso SSH a esta instancia AWS EC2 para el usuario, elimine la segunda línea de .ssh/authorized_keys en su instancia Linux remota que se ejecuta en AWS EC2. Dado que la configuración de AWS SSH con ambas claves (la primera clave que se generó cuando creaste la instancia EC2 y la segunda clave que creaste antes para que otro usuario se conectara a AWS EC2) funciona correctamente, puedes cerrar las ventanas del terminal SSH.

Si eliminas un par de claves en Red & Seguridad > Pares de claves desde la consola de administración de EC2 (el lugar donde creamos la segunda clave en la interfaz web de la consola de administración de AWS), las claves dentro de la instancia EC2 en particular no se eliminan.

Qué hacer si pierde la clave SSH de AWS EC2

Si pierde la clave privada para conectarse a una instancia AWS EC2 (que se generó al crear una nueva instancia EC2), ya no podrá conectarse a la instancia correspondiente. No puede generar una nueva clave e insertarla en el archivo de configuración de AWS SSH en la instancia EC2 actual. En esta situación, puede utilizar una instancia EC2 temporal a la que tenga acceso SSH. Pruebe el siguiente flujo de trabajo para restaurar el acceso SSH de AWS EC2 a la instancia.

- Detenga la instancia EC2 original, la clave privada SSH de AWS que ha perdido.

- Compruebe la información sobre los volúmenes EBS adjuntos a la instancia EC2. Es necesario identificar el volumen EBS que contiene el volumen raíz / montado en Linux. Anote el ID de volumen de este volumen EBS.

- Lance una instancia temporal en AWS EC2. Puede utilizar la instancia ejecutando la misma distribución de Linux que la instalada en la máquina original (la AMI del mismo tipo).

- Genere un nuevo par de claves conectándose a AWS en la consola de administración de AWS. Guarde la clave privada y prepare la clave pública. Es necesario generar la cadena de claves de la clave pública para reparar la configuración de AWS SSH almacenada en el volumen raíz utilizado por la instancia original.

- Cree un directorio en Linux que se ejecute en la instancia EC2 temporal y monte el volumen EBS que contiene la raíz / partición de la instancia EC2 original en la instancia EC2 temporal. Localice el volumen EBS necesario por el ID de volumen que observó antes.

- Abra el archivo de configuración de claves SSH de AWS (que se encontraba en un directorio como /home/Ubuntu/.ssh/authorized_keys). La ruta cambia en función del directorio en el que haya montado la partición raíz de la instancia EC2 original. Añade la cadena de claves de la nueva clave pública al archivo de configuración de claves SSH de AWS.

- Desmonte el volumen EBS utilizado por la instancia EC2 original que está adjunta a la instancia EC2 temporal.

- Monte el volumen EBS que contiene el archivo de configuración de clave SSH de AWS editado de nuevo en la instancia EC2 original.

- Encienda la instancia EC2 original y conéctese a esta instancia utilizando un nuevo par de claves a través de SSH.

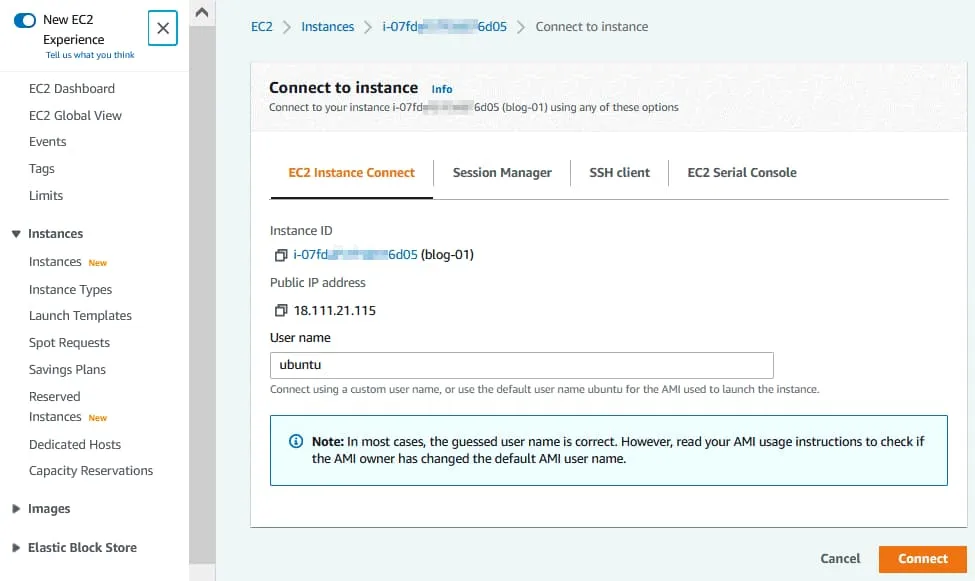

Uso de EC2 Instance Connect

La gestión de claves es una parte importante de la administración de AWS porque es necesario mantener las claves SSH de AWS EC2 para acceder a las instancias EC2 en un lugar seguro y también evitar perderlas. La creación y eliminación de claves necesarias para el acceso temporal de otros usuarios puede ser una tarea rutinaria con un gran número de usuarios. Por esta razón, Amazon ofrece la posibilidad de conectarse a instancias AWS EC2 a través de SSH mediante EC2 Instance Connect. Esta función le permite automatizar la gestión de claves SSH para conectarse a instancias de AWS.

La idea de utilizar EC2 Instance Connect es que crees políticas de Identity & Access Management (IAM) para controlar el acceso SSH de AWS a las instancias EC2 de forma centralizada sin necesidad de gestionar (crear, compartir, eliminar) claves SSH manualmente. Por último, los usuarios pueden utilizar un cliente SSH, un cliente basado en navegador de la consola de AWS EC2 o Amazon EC2 Instance Connect CLI para conectarse a las instancias de AWS EC2.

La API de Amazon Instance Connect envía una clave SSH pública de un solo uso a los metadatos de la instancia durante 60 segundos. La política IAM asociada al usuario IAM autoriza al usuario. El usuario debe conectarse a la instancia EC2 utilizando esta clave en un plazo de 60 segundos. Una vez caducada la clave, hay que utilizar una nueva.

Amazon Instance Connect es compatible con instancias EC2 en las que estén instalados Ubuntu 16 (o superior) y Amazon Linux 2. Amazon Instance Connect debe estar instalado en la instancia EC2 Linux. Otro requisito previo es la instalación de AWS CLI en la máquina Linux remota que se ejecuta en AWS.

Tras la instalación, EC2 Instance Connect ejecuta el script que escribe los datos de estos parámetros en el archivo de configuración (/etc/ssh/sshd_config) del demonio del servidor SSH:

AuthorizedKeysCommand

AuthorizedKeysCommandUser

La configuración actualizada de AuthorizedKeysCommand se utiliza para leer claves SSH públicas de AWS EC2 a partir de metadatos de instancias EC2. Si ya se han introducido valores personalizados para estos parámetros, Instance Connect no los actualiza (sobrescribe), pero no puede utilizar la función en este caso.

Es necesario crear un archivo de configuración en formato JSON. Abra la Consola IAM, vaya a Políticas y pulse Crear Política. Como alternativa, puede utilizar la interfaz de línea de comandos en su máquina Linux con AWS CLI instalado. A continuación se muestra un ejemplo de configuración. Esta política puede identificar instancias por el ID de instancia para permitir el acceso.

{

"Version": "2021-10-17",

"Statcodeent": [

{

"Effect": "Allow",

"Action": "ec2-instance-connect:SendSSHPublicKey",

"Resource": [

"arn:aws:ec2:region:account-id:instance/i-00000000000000000",

"arn:aws:ec2:region:account-id:instance/i-00000000000000001"

],

"Condición": {

"StringEquals": {

"ec2:osuser": "ami-username"

}

}

},

{

"Effect": "Allow",

"Action": "ec2:DescribeInstances",

"Resource": "*"

}

]

}

A continuación, debe activarse la política. El comando CLI de AWS para activar la política tendrá el siguiente aspecto:

aws iam create-policy --policy-name my-policy --policy-document file://JSON-file-name

Puede adjuntar la política activada al usuario apropiado.

aws iam attach-user-policy --policy-arn arn:aws:iam::account-id:policy/my-policy --user-name IAM-friendly-name

Para conectarse a la instancia EC2 en Amazon EC2 Console, seleccione la instancia EC2 necesaria y pulse el botón Connect. En la página Connect to instance, seleccione la pestaña EC2 Instance Connect y pulse Connect.

Conclusión

Conectarse a las instancias de AWS EC2 a través de SSH es una parte importante del proceso de administración de AWS EC2. En esta entrada del blog se explica cómo realizar una configuración SSH de AWS EC2 y conectarse a instancias de AWS EC2 que ejecutan Linux desde máquinas locales Linux y Windows. Se deben utilizar pares de claves para establecer la conexión SSH con las instancias EC2. Una clave pública se almacena en la configuración de Linux que se ejecuta en AWS EC2 y una clave privada es utilizada por un cliente SSH local instalado en la máquina de un usuario. Guarda las claves en un lugar seguro y haz backups con regularidad para evitar perder datos, tiempo y costes.